Yeni Jurnalist araşdırma aparan jurnalistlərə tövsiyyə olunan təhlükəsizlik tədbirlərindən söhbət açıb. Bu yazıda isə etibarlı texniki vasitələr seçərkən jurnalistlərin diqqət etməli olduğunu xüsusiyyətlərdən bəhs edir.

Mesajlaşma tətbiqləri kimi rəqəmsal alətlərdən istifadə edərkən nəzərdən keçirə biləcəyiniz dörd vacib xüsusiyyətə yaxından nəzər salaq.

Açıq mənbə koddur?

İngiliscəsi “open source” olan və azərbaycan dilinə açıq mənbə olaraq tərcümə edə biləcəyimiz bu termin, bir texniki alətin və ya tətbiqin açıq kod olduğu mənasına gəlir. Bəzi tətbiqlərin kodları sadəcə müəyyən şəxslər, komanda və yaxud qurumlar tərəfindən izlənilə bilir. Bu cür proqramlara özəl və yaxud qapalı kod da deyilir. Lakin açıq mənbə layihələrdə bu vəziyyət fərqli olur. Açıq mənbə proqramlarını yaradan şəxslər həmin proqramın kodlarını açıq bir şəkildə payaşır.

Buna da baxın: Açıq mənbə nədir?

Ümumilikdə açıq kod tətbqilərdə istifadəçilərə verilən icazələr onların hər hansı bir məqsəd üçün bu koddan istifadə etməsi yönündə olur. Beləcə digər insanlar həmin kodlara nəzər yetirə bilir, kodları kopyalaya bilər, bu koddan nələrisə öyrənə bilər və yaxud paylaşa bilər, hər hansı bir töhfə verə bilər, və s. Təbii ki bu icazələr layihədən layihəyə dəyişir, bu məlumatları istifadə qaydalarından əldə etmək mümkündür. Bir çox halda belə kodlara GitHub platformu üzərində nəzər yetirmək mümkün olur.

İnsanların kodları açıq olan tətbiqlərə yönəlməsində bir çox səbəb ola bilər. Buna proqramlaşdırma sahəsindəki insanların daha çox öyrənməsi və inkişafını misal göstərmək olar. Digər yandan bir istifadəçi öz işləri üçün istifadə etdiyi açıq kod proqrama baxış keçirərək onu test edə bilər, istəmədiyi xüsusiyyətləri daşıyıb daşımadığını yoxlaya bilər. Ən əsası da əgər proqramın kodları hamıya açıqdırsa digər proqramçılar tətbiqin sahibindən icazə almağa gərək duymadan bu kodları təhlil edərək səhvləri aşkarlaya bilər. Bəzən kodu hazırlayan şəxslərin nəzərindən qaçan və yaxud məlumatları xaricində baş verən səhvlər meydana gəlir. Bu səhvlər də təbii ki istifadəçilər üçün problem yaradır. Bu səbəbdən kodun hamıya açıq olması orada yaşana biləcək kritik təhlükəsizlik səhvlərini də digər insanların görməsinə və düzəltməsinə kömək edir.

Şifrələmədən istifadə edir?

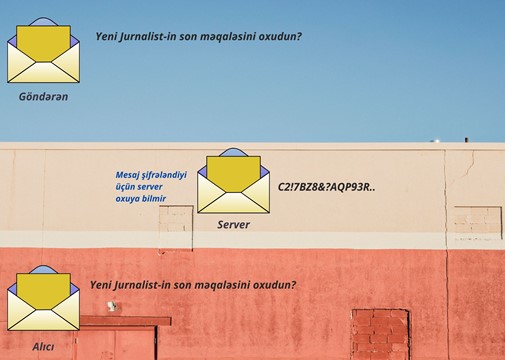

İngilis dilində “End to End” (bəzən “E2E”) olaraq bilinən və dilimizə ucdan uca şifrələmə olaraq tərcümə edilən bu termin şifrələmə texnikasına verilən addır. Ucdan uca şifrələmə, onlayn kommunikasiya qurmağın ən etibarlı və təhlükəsiz yollarından biri olaraq tanınır. Bu şifrələmə texnikasının istifadə etdiyiniz proqramda tətbiq edilməsi, sizin yolladığınız və yaxud sizə gələn mesajların məzmunun üçüncü tərəflər tərəfindən görüntülənə bilmədiyi mənasına gəlir. Üçüncü tərəflərə misal olaraq siber hücum edənləri, həmin tətbiqin sahibi olan şirkətləri və sizin mesajlarınızı görməkdə marağı olan hər kəsi misal göstərmək olar. Aşağıda bir nümunə ilə sadə şəkildə ucdan uca şifrələmədən istifadə edən bir tətbiqdə mesaj yollamağın necə olduğu göstərilib.

Nümunədən də gördüyünüz kimi əgər iki şəxsin kommunikasiya qurmaq üçün istifadə etdiyi tətbiq ucdan uca şifrələmədən istifadə edirsə, bu mesajlar hələ serverə yollanmazdan əvvəl şifrələnir. Ardından qarşı tərəfə yollanan bu mesaj serverdə sadəcə şifrələnmiş halı ilə görünür. Yəni bir başqa sözlə, yolladığınız mesajda nə yazdığınız üçüncü şəxslər tərəfindən görünə bilmir. Əlbəttə bir tətbiqin ucdan uca şifrələmədən istifadə etməsi onun tamamilə etibarlı olduğu mənasına gəlmir.

Ucdan uca şifrələmə, bir tətbiqdən istifadə edərkən baxa biləcəyimiz tək kriteria deyil. Çünki kodlarda meydana gələn hansısa səhv və yaxud ingiliscə “backdoor” adı verilən xüsusiyətə sahib ola bilər. Arxa qapı mənasına gələn “backdoor” — qəsdən və yaxud bilməyərək şəkildə hazırlanan və bir sistemə icazəsiz giriş etmək imkanı yaradan zəiflik mənasına gəlir. Bu zəifliyin mənbəyi və səbəbi bir çox şey ola bilər. Məsələn, xarici bir vasitə və yaxud istifadə etdiyiniz tətbiqdə buna yol açan bir kod vəsair. Bu səbəblə, bir tətqibin ucdan uca şifrələmədən istifadə etməsi onun tamamilə təhlükəsiz olduğu mənasına gəlmir.

Data sızdırma hadisəsi baş verib?

İstifadə edəcəyiniz tətbiqi yaxud platformanı seçərkən onun keçmişini araşdırmaq da bizə vacib məlumatlar verə bilər. Əgər jurnalistsinizsə və mənbələrinizin, müsahibinizin və yaxud öz məlumatlarınızı təhlükəyə atmaq istəməzsiniz. Bir çox sosial media platformalarında sızıntı hadisələri baş verir.

2021-ci ilin mart ayında xaker saytında 106 fərqli ölkədən olan 500 milyondan çox Facebook istifadəçisinin şəxsi məlumatları pulsuz şəkildə paylaşıldı. Bu məlumatlar arasında istifadəçilərin telefon nömrələri, Facebook ID-ləri, ad və soyadları, məkan bilgiləri, doğum tarixləri, bioqrafiyaları və bəzən isə e-poçt adresləri var idi. Şirkət rəsmilərinin verdiyi açıqlamada, 2019-cu ildə platformada meydana gələn zəiflikdən qaynaqlanaraq bu dataların qazıldığı bildirilib. Lakin hadisənin 2019 və ya 2021-ci ildə olması istifadəçilərin şəxsi məlumatlarının ifşa olunduğu həqiqətini dəyişmir.

Hansı dataları, harada və necə toplayır?

Yeni bir tətbiqdə hesab açarkən istifadə şərtlərinə “başa düşdüm və təsdiqləyirəm” deməzdən əvvəl hansı dataları toplayacağına baxmaq faydaldır. Bəzən istifadəçi üçün şəxsi sayılan məlumat, platformda hamıya açıq şəkildə paylaşılır və qazılmaq üçün ideal xarakter daşıyır.

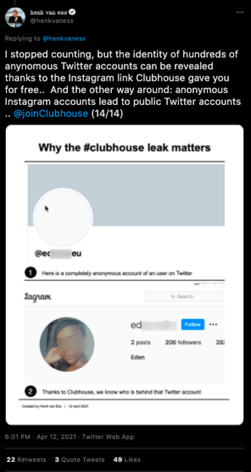

Bir neçə ay əvvəl ClubHouse tətbiqində dataların sızdırıldığı xəbəri ortaya çıxdı, lakin şirkət bu iddialarla bağlı açıqlama verərək, həmin dataların sızdırılmadığını, onsuzda bu dataların platformda “hamıya açıq” olduğunu bildirdi. ClubHouse üçün bu dataların “onsuzda hamıya açıq olması” və sadə bir qazıma üsulu ilə toplanması hər nə qədər “normal” görünsə də istifadəçilərin şəxsi məlumatları üçün ciddi problem yarada bilər.

Jurnalist və araşdırmaçı Henk Van Ess şəxsi Twitter hesabındakı paylaşımlarda ClubHouse-dakı hamıya açıq datalar sayəsində anonim bir Twitter hesabının kimliyini sadə bir şəkildə müəyyən etməyin mümkünlüyündən bəhs edib.

Əgər mesajlaşma tətbiqindən istifadə edirsinizsə bu tətbiqdəki datalarınızın harda saxlanıldığına baxın. Mesajlaşma tətbiqləri bu məlumatları harda saxladığına görə mərkəzi, federativ və yaxud şəxslər arası (peer to peer) növlərə ayrılır. Məsələn, əgər mərkəzi server işlədən bir tətbiqdən istfiadə edirsinizsə bunun dezavantajlarından biri həmin şirkətin sahibinin sabah dəyişmə ehtimalıdır. Lakin federativ bir tətbiq işlədirsinizsə, yəni sizə öz serverinizi qurmaq imkanı yaradırsa bu zaman öz datalarınızın sahibliyi yenə sizdə olur. Necə ki, ucdan uca şifrələmədən istifadə edən tətbiq tamamilə etibarlı deyilsə, mərkəzi olması da həmin tətbiqin tamamilə etibarsız olduğunu göstərmir. Aşağıda diqqət edə biləcəyiniz digər məqamlardan bəhs edilir.

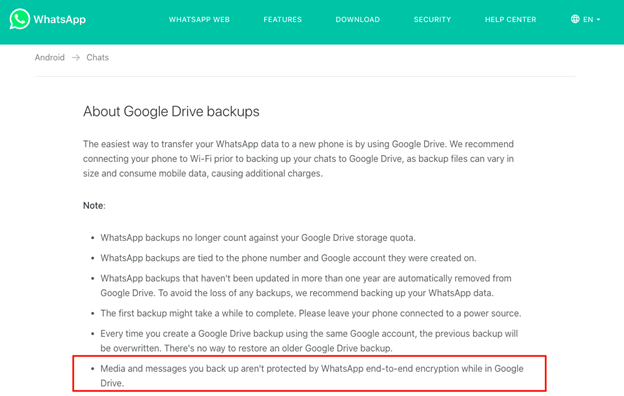

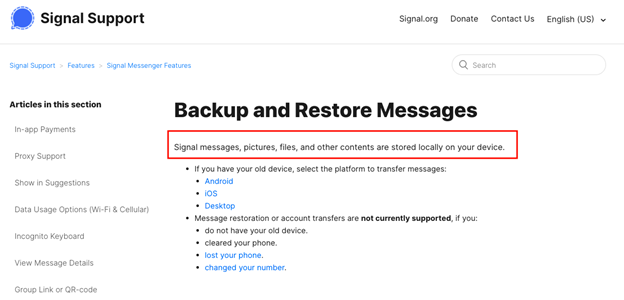

Tətbiqdən istfiadə edərkən yolladığınız fayllar, şəkillər, videolar və mesajların ehtiyat nüxsələrini saxlamaq üçün birdən çox seçiminiz olur. Dataların ehtiyat nüxsəsinin harda saxlanıldığına diqqət edin. Gəlin iki fərqli mesajlaşma tətbiqinin, sizin ehtiyat nüxsələrinizi harda saxladığına yaxından baxaq. Əgər WhatsApp isifadə edirsinizsə, buradakı məlumatlarınızın ehtiyat nüxsəsi heçbir şifrələmə texnikası ilə qorunmadan üçüncü tərəf xidmətlərin buludunda saxlanılır.

Yəni tətbiqin içərisində mesajlarınız ucdan uca şifrələnsə də bu məlumatların özünü şifrələmədən saxlamaq sizi tamamilə qorumur. Belə olan halda təhlükəsizlik məsələlərində çox həssassınızsa WhatsApp-dan istifadə etmək sizin üçün yaxşı seçim olmaz. Signal istifadə etdikdə isə bu məlumatlar sizin lokal cihazınızda, yəni telefonunuzda saxlanılır.

Məlumatlarınızın sadəcə sizdə olması etibarlı hiss etdirə bilər, amma bu cihazı qorumaq da yenə sizin öhdəliyinizdədir. Yəni təhlükəsiz vasitədən istifadə etmək tək çıxış yolu deyil. Bu tətbiqləri seçərkən məqsədinizə görə ayırmaq və istifadə etmək, eləcə də əlavə tədbirlər almaq təhlükəsizlik səviyyəsini daha da artıracaq. Təhlükəsiz bir tətbiqdən istifadə etsəniz də, bu tətbiqə daxil olmaq üçün istifadə etdiyiniz e-poçt adresi kimi məlumatları kifayət qədər qorumursunuzsa, bu tətbiqlərdən istifadə etməyinizin bir mənası qalmır.

Buna da baxın: Rəqəmsal ayaz izlərini necə azaltmalı?

Mənbələr:

- TechCrunch Cybersecurity 101: How to choose and use an encrypted messaging app

- ProtonMail What is end-to-end encryption and how does it work?

- Business Insider 533 million Facebook users’ phone numbers and personal data have been leaked online

- Twitter ClubHouse-un açıqlaması

- Infosec Write-Ups Data Exploration and Visualization on Leaked Clubhouse Data

- Twitter Henk Van Ess araşdırması

- Privacy Tools Real-Time Communication

- WhatsApp About Google Drive backups

- Signal Backup and Restore Messages

Sərlövhədəki foto: Miłosz Klinowski / Unsplash